SSH Autentizace: Porovnání verzí

Bez shrnutí editace |

Bez shrnutí editace |

||

| (Nejsou zobrazeny 4 mezilehlé verze od stejného uživatele.) | |||

| Řádek 1: | Řádek 1: | ||

SSH je komunikační protokol na zabezpečeném kanálu. To ale neznamená, že je komunikace bezpečná. Na co bude zabezpečená komunikace pokud budete mít heslo na ploše v souboru ''hesla.txt''. Jedním z řešení je autentizovat uživatele pomocí RSA klíčů. Uživatel nahraje na server svůj veřejný klíč a připojí se pomocí svého privátního klíče. Server (po zadání hesla) naším veřejným klíčem zakóduje bezpečnostní token, a pokud jej náš klient správně dekóduje (naším privátním klíčem) a pošle zpět, je vpuštěn do systému. | [http://en.wikipedia.org/wiki/Secure_Shell SSH] je komunikační protokol na zabezpečeném kanálu. To ale neznamená, že je komunikace bezpečná. Na co bude zabezpečená komunikace pokud budete mít heslo na ploše v souboru ''hesla.txt''. Jedním z řešení je autentizovat uživatele pomocí RSA klíčů. Uživatel nahraje na server svůj veřejný klíč a připojí se pomocí svého privátního klíče. Server (po zadání hesla) naším veřejným klíčem zakóduje bezpečnostní token, a pokud jej náš klient správně dekóduje (naším privátním klíčem) a pošle zpět, je vpuštěn do systému. | ||

Pokud zároveň na serveru zakážeme možnost se přihlásit pomocí klasického hesla a jen s klíčem, stává se ''téměř'' dokonale bezpečný při útoku hrubou silou. | Pokud zároveň na serveru zakážeme možnost se přihlásit pomocí klasického hesla a jen s klíčem, stává se ''téměř'' dokonale bezpečný při útoku hrubou silou. | ||

| Řádek 8: | Řádek 8: | ||

Při generování a zprovoznění autentizace postupujeme podle návodu: | Při generování a zprovoznění autentizace postupujeme podle návodu: | ||

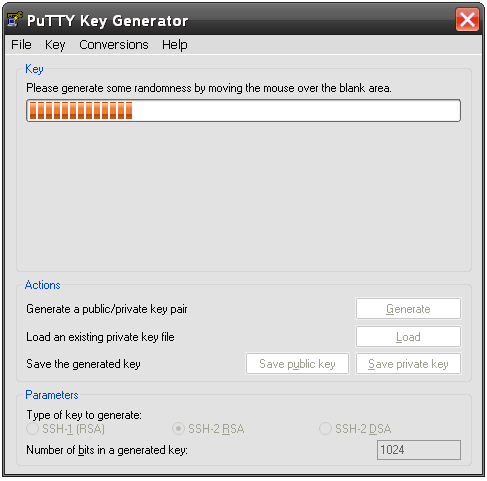

[[Soubor:Ssh1.PNG]] | [[Soubor:Ssh1.PNG]] | ||

1. Úplně dole vybereme druh SSH klíče. V našem případě SSH2-RSA | 1. Úplně dole vybereme druh SSH klíče. V našem případě SSH2-RSA | ||

[[Soubor:Ssh2.PNG]] | [[Soubor:Ssh2.PNG]] | ||

2. Vygenerujeme privátní klíč náhodným pohybem v zadané ploše | 2. Vygenerujeme privátní klíč náhodným pohybem v zadané ploše | ||

| Řádek 26: | Řádek 30: | ||

Nahoře v ohraničeném rámečku vidíme veřejný klíč ve tvaru pro | Nahoře v ohraničeném rámečku vidíme veřejný klíč ve tvaru pro [http://www.openssh.org OpenSSH], které běží na všech našich linuxových strojích. | ||

Tento klíč se dá lehkou úpravou získat z již uloženého klíče v key.pub ale nač si ztěžovat život :-) Vykopírujeme jej a vložíme do souboru (třeba openSSH_key.pub) a nahrajem na server do domovského adresáře na příslušný stroj (pomocí scp, Winscp,...). Uložení klíče provedeme příkazem | Tento klíč se dá lehkou úpravou získat z již uloženého klíče v key.pub ale nač si ztěžovat život :-) Vykopírujeme jej a vložíme do souboru (třeba openSSH_key.pub) a nahrajem na server do domovského adresáře na příslušný stroj (pomocí scp, Winscp,...). Uložení klíče provedeme příkazem | ||

cat openSSH_key.pub >> ~/.ssh/authorized_keys2 | cat openSSH_key.pub >> ~/.ssh/authorized_keys2 | ||

Nakonec souboru nastavíme práva pro čtení | Nakonec souboru nastavíme práva pro čtení. '''Pozor!''' Pokud nenastavíte nebude autentizace fungovat! | ||

chmod 700 ~/.ssh | |||

chmod 600 ~/.ssh/authorized_keys2 | chmod 600 ~/.ssh/authorized_keys2 | ||

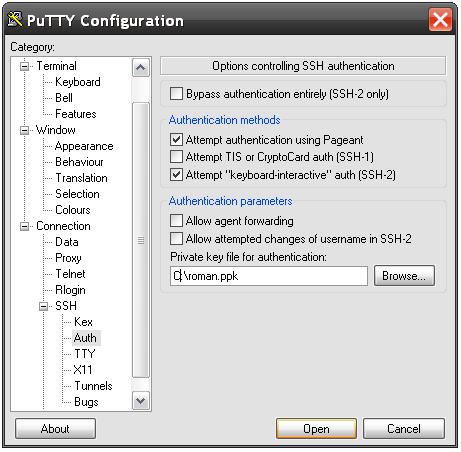

[[Soubor:Ssh3.PNG]] | [[Soubor:Ssh3.PNG]] | ||

| Řádek 37: | Řádek 43: | ||

V Putty pro danou session vložíme náš privátní klíč a připojíme se na server. Po zadání loginu by měl server zobrazit následující zprávu a nakonec zadáme naše heslo. | V Putty pro danou session vložíme náš privátní klíč a připojíme se na server. Po zadání loginu by měl server zobrazit následující zprávu a nakonec zadáme naše heslo. | ||

[[Soubor:Ssh4.PNG]] | [[Soubor:Ssh4.PNG]] | ||

--[[Uživatel:Sevcik.roman|Sevcik.roman]] | Je vhodné vypnout přihlašování pomocí hesel (zvyšuje to bezpečnost - hacker nemůže heslo ani uhodnout). | ||

V /etc/ssh/sshd_conf upravíme: | |||

PasswordAuthentication no | |||

ChallengeResponseAuthentication no | |||

--[[Uživatel:Sevcik.roman|Sevcik.roman]] 15:16, 4. 1. 2008 (CET) | |||

Aktuální verze z 4. 1. 2008, 14:16

SSH je komunikační protokol na zabezpečeném kanálu. To ale neznamená, že je komunikace bezpečná. Na co bude zabezpečená komunikace pokud budete mít heslo na ploše v souboru hesla.txt. Jedním z řešení je autentizovat uživatele pomocí RSA klíčů. Uživatel nahraje na server svůj veřejný klíč a připojí se pomocí svého privátního klíče. Server (po zadání hesla) naším veřejným klíčem zakóduje bezpečnostní token, a pokud jej náš klient správně dekóduje (naším privátním klíčem) a pošle zpět, je vpuštěn do systému.

Pokud zároveň na serveru zakážeme možnost se přihlásit pomocí klasického hesla a jen s klíčem, stává se téměř dokonale bezpečný při útoku hrubou silou.

Je potřeba vygenerovat privátní klíč z něhož (pomocí asymetrické šifry) získáme klíč veřejný. Na to si stáhneme program PUTTY Key generator.

Při generování a zprovoznění autentizace postupujeme podle návodu:

1. Úplně dole vybereme druh SSH klíče. V našem případě SSH2-RSA

2. Vygenerujeme privátní klíč náhodným pohybem v zadané ploše

3. Do pole key-comment napíšeme popis klíče (třeba svoje jméno)

4. Do pole Key-passphrase napíšeme své heslo a ješte ho potvrdíme do pole Confirm-passphrase

5. Vyexportujeme privátní klíč zmáčknutím tlačítka Save private key a např. do key.ppk

6. Vyexportujeme veřejný klíč zmáčknutím tlačítka Save public key a např. do key.pub

Nahoře v ohraničeném rámečku vidíme veřejný klíč ve tvaru pro OpenSSH, které běží na všech našich linuxových strojích.

Tento klíč se dá lehkou úpravou získat z již uloženého klíče v key.pub ale nač si ztěžovat život :-) Vykopírujeme jej a vložíme do souboru (třeba openSSH_key.pub) a nahrajem na server do domovského adresáře na příslušný stroj (pomocí scp, Winscp,...). Uložení klíče provedeme příkazem

cat openSSH_key.pub >> ~/.ssh/authorized_keys2

Nakonec souboru nastavíme práva pro čtení. Pozor! Pokud nenastavíte nebude autentizace fungovat!

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys2

V Putty pro danou session vložíme náš privátní klíč a připojíme se na server. Po zadání loginu by měl server zobrazit následující zprávu a nakonec zadáme naše heslo.

Je vhodné vypnout přihlašování pomocí hesel (zvyšuje to bezpečnost - hacker nemůže heslo ani uhodnout).

V /etc/ssh/sshd_conf upravíme:

PasswordAuthentication no ChallengeResponseAuthentication no

--Sevcik.roman 15:16, 4. 1. 2008 (CET)